屑俺日記

僕の備忘録(PC、UN*X、ネットワーク関連が中心)なんです。

自分の書いたところは適当(な時とか)に書き換えますので御了承を。

2019-02-07(Thu) 降ってはいなかったが、傘を持っていった

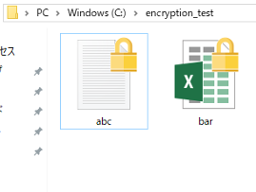

☆ EFSを試す

軽く検索して、触ってみた程度だけど。

Windows 10ではPro以上が対応しているらしい(Homeは駄目だった)。

ファイルの数が少なければ、そう時間もかからない。

暗号化した後は、普通に使える。アクセス権とファイルシステムに

依存しているらしく、

他所で見えない、勝手には持ち出せない工夫は大体できてるらしい。

少なくとも暗号化後にmkdirした

サブフォルダ(もちろん、暗号化のチェックは入っていた)は、

覗けるようだ。

だから、ファイル名やファイルサイズ、タイムスタンプは隠せない。

取っ付き易い利点はあるようだけど、Homeに無いっぽいのは。

☆ ssh で mount $HOME

こないだの懸案なんとか解決。

まず、$HOMEのパーティションをマウントする前に

公開鍵を見られるよう、$HOME/.ssh/authorized_keys を

/home に $USER-authorized_keys という名前でコピーする。

次いで、/etc/ssh/sshd_config 編集。

公開鍵のパスを追加し、

パスワード認証を許可するとともに、

両方が揃って初めてログインできるようにする。

PermitRootLogin no AuthorizedKeysFile .ssh/authorized_keys /home/%u-authorized_keys PasswordAuthentication yes ChallengeResponseAuthentication no UsePAM yes X11Forwarding yes PrintMotd no AcceptEnv LANG LC_* Subsystem sftp /usr/lib/openssh/sftp-server AuthenticationMethods password,publickey password,keyboard-interactive

まずパスワード、続いて公開鍵の

パスフレーズが続く。

起動直後、どこからもログインしていない状態で、

両方がないとログインできないことを何度か確認。

公開鍵はssh-agentとか使ってもいいか。

ユーザのログインパスワードと暗号化のパスワードを

同じにした結果、sudo などで長たらしいパスワード

を頻繁に入力しなければならない結果になった。

また、入力した後、$HOMEのmountにしばらく待たされる。

これはまた別に。

リンクはご自由にどうぞ。でもURLや内容が変った場合はあしからず。